Checklista bezpieczeństwa haseł dla użytkowników na co dzień

TL;DR

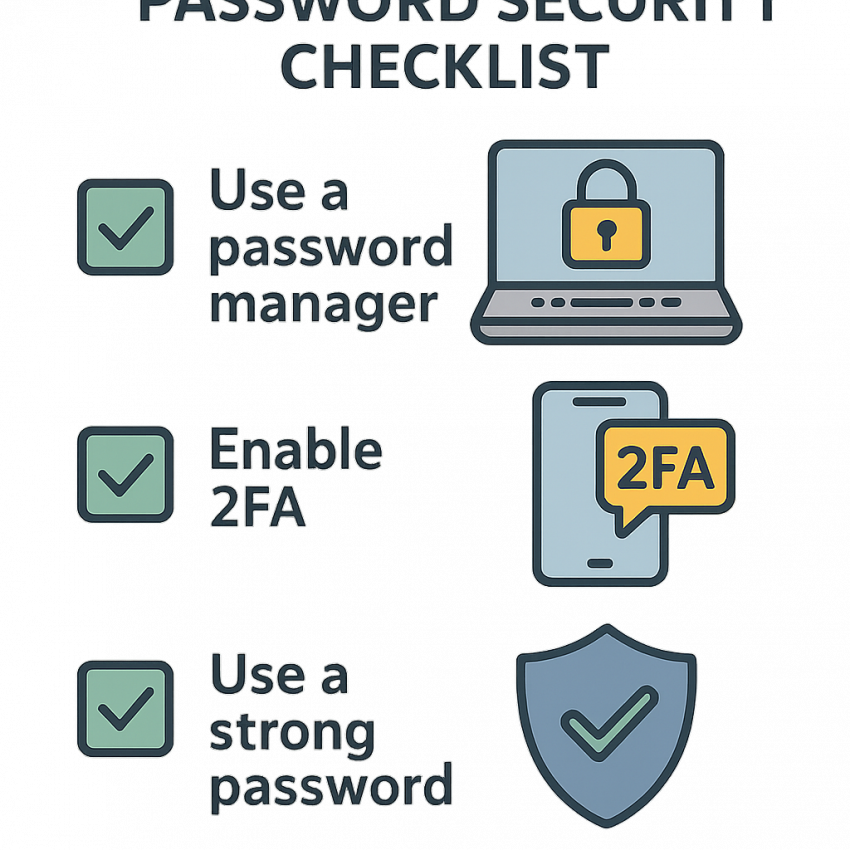

- Używaj długich, unikalnych haseł do wszystkich kont.

- Włącz uwierzytelnianie dwuskładnikowe (2FA) wszędzie, gdzie to możliwe.

- Wybieraj menedżera haseł do bezpiecznego przechowywania i automatycznego wypełniania danych logowania.

- Bądź czujny na phishing i nie udostępniaj haseł.

- Regularnie przeglądaj wycieki i zmieniaj skompromitowane hasła.

Dlaczego warto korzystać z checklisty bezpieczeństwa haseł?

Checklist bezpieczeństwa haseł dla codziennych użytkowników pomaga zmniejszyć ryzyko w sieci, zamieniając najlepsze praktyki w powtarzalne nawyki. Lista kontrolna pomaga chronić wrażliwe dane, utrzymywać Twoje tożsamości online w większym bezpieczeństwie i minimalizować skutki naruszeń danych.

Dla dodatkowych wskazówek dotyczących bezpieczeństwa zapoznaj się z wiarygodnymi źródłami na Wikipedia lub Google Safety.

Jak wdrożyć checklistę bezpieczeństwa haseł

- Wybieraj długie, unikalne hasła bazowe lub frazy. Celuj w co najmniej 12–16 znaków, mieszających litery, cyfry i symbole.

- Używaj renomowanego menedżera haseł do generowania i przechowywania złożonych haseł. To ogranicza pokusę ponownego używania haseł na różnych stronach.

- Włącz uwierzytelnianie dwuskładnikowe (2FA) na wszystkich kontach, które to obsługują, najlepiej za pomocą aplikacji uwierzytelniającej lub klucza sprzętowego.

- Unikaj ponownego używania haseł. Jeśli wyciek nastąpi na jednej stronie, zaktualizujesz tylko te dotknięte hasła.

- Regularnie przeglądaj swoje konta pod kątem nietypowej aktywności i sprawdzaj, czy Twoje dane nie zostały ujawnione w wyciekach (korzystaj z zaufanych alertów o naruszeniach).

- Aktualizuj urządzenia i aplikacje, aby usunąć podatności bezpieczeństwa, które mogłyby ujawnić Twoje hasła.

- Uważaj na próby phishingu, które próbują ukraść Twoje hasła; nigdy nie wprowadzaj danych logowania na podejrzanych stronach.

Porównanie i rozwiązywanie problemów

| Aspekt | Tradycyjne hasła | Menedżery haseł | Najlepsza praktyka |

|---|---|---|---|

| Bezpieczeństwo | Wyższe ryzyko przy ponownym użyciu | Silne losowe hasła, zaszyfrowane przechowywanie | Unikalne, długie hasła dla każdej strony |

| Wygoda | Niska | Wysoka | Zrównoważona |

| Utrzymanie | Ręczne aktualizacje | Zcentralizowane zarządzanie | Regularne audyty |

Bezpieczne i legalne użycie

Użyj tej checklisty, aby chronić swoje dane osobowe i przestrzegać obowiązujących przepisów. Nie próbuj uzyskać dostępu do kont, które nie należą do Ciebie i nigdy nie udostępniaj danych logowania. Do legalnego generowania haseł możesz wypróbować ten generator haseł: Wygeneruj hasło.

W przypadku wskazówek dotyczących bezpiecznej komunikacji w aplikacjach, zobacz porady bezpieczeństwa WhatsApp na Bezpieczeństwo WhatsApp.

Najczęściej zadawane pytania

Co to jest silne hasło?

Silne hasło to długie (12–16+ znaków), unikalne dla każdej strony i zawierające mieszankę dużych i małych liter, cyfr oraz symboli. Rozważ użycie fraz-kluczy dla łatwiejszego zapamiętania.

Czy powinienem używać menedżera haseł?

Tak. Menedżery haseł generują i przechowują złożone hasła, ograniczając ponowne używanie i upraszczając logowanie w różnych usługach. Wybierz renomowane rozwiązanie z silnym szyfrowaniem.

A co z uwierzytelnianiem dwuskładnikowym?

2FA dodaje dodatkowy krok weryfikacji. Preferuj aplikacje uwierzytelniające lub klucze sprzętowe zamiast kodów SMS.

Jak często powinienem zmieniać hasła?

Zmieniaj hasła po naruszeniu lub jeśli zauważysz podejrzaną aktywność. W przypadku większości usług trwałe, unikalne, długie hasła ograniczają potrzebę częstych zmian.

Jak mogę sprawdzić, czy moje dane zostały naruszone?

Korzystaj z zaufanych alertów o naruszeniach i usług do monitorowania wycieków danych. Jeśli strona zostanie naruszona, natychmiast zaktualizuj te hasła.

Czy generatory haseł są bezpieczne?

Tak, gdy korzystasz z renomowanych narzędzi od uznanych dostawców. Zawsze upewnij się, że strona używa HTTPS i unika ujawniania wygenerowanych haseł w niezabezpieczonych środowiskach.